أمن الأجهزة المحمولة

أمن الأجهزة المحمولة

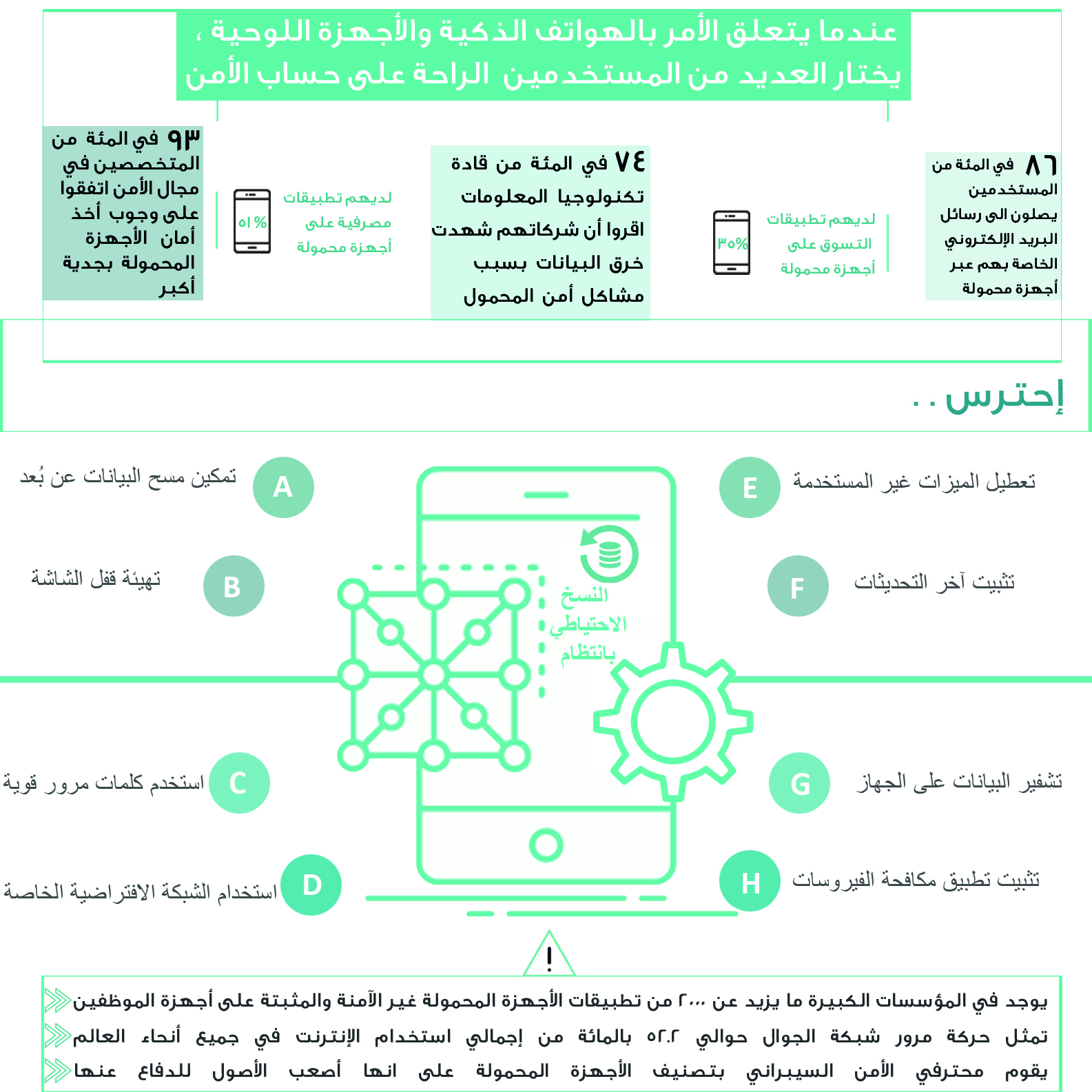

أهمية أمان الأجهزة المحمولة – في عالمنا اليوم ، من غير المعتاد العثور على أي شخص لا يمتلك نوعًا من الأجهزة المحمولة. يتم تصنيع الهواتف المحمولة أو الأجهزة اللوحية من قبل عدد كبير من الشركات وهناك العديد من مقدمي الخدمات المختلفة التي تزود غالبية سكان العالم بالأجهزة المحمولة.

من المقدر أن يتجاوز عدد مستخدمي الهواتف المحمولة بحلول عام 2019 خمسة مليارات شخص حول العالم. بالإضافة إلى الآثار الاجتماعية والاقتصادية لهذه الزيادة الهائلة ، هناك زيادة واضحة في عدد الجرائم السيبرانية. استفاد مجرمو الإنترنت من هذا النمو الهائل وطوروا أساليب للاستفادة من العدد المتزايد من الأهداف المحتملة.

هناك العديد من الفرص لمجرمي الإنترنت للوصول إلى أهدافهم: من خلال التطبيقات وأنظمة التشغيل والبرامج ، ومن خلال تحديد العيوب والثغرات في الأمن والاستفادة منها قبل قيام المبرمجين بتصحيحها.

تهديدات أمن الأجهزة المحمولة

عندما نفكر عمومًا في القرصنة أو الفيروسات أو البرامج الضارة ، فإن أول ما يتبادر إلى الذهن هو أجهزة الكمبيوتر أو أجهزة الكمبيوتر المحمولة ؛ ما لا يدركه الكثير من الناس هو أن الهواتف المحمولة معرضة بنفس القدر لمثل هذه المخاطر وليست محصنة ضدها على الإطلاق. حتى الآن ، كان هناك أكثر من 16 مليون حادث أمن متنقل مسجل. هناك العديد من الطرق التي يمكن بها تعريض جهازك المحمول للخطر ، ومن بينها:

التطبيقات الضارة أو غير الآمنة

تحتوي التطبيقات الضارة أو غير الآمنة على ثغرات أمنية في ممارسات تخزين البيانات أو الاتصال أو المصادقة ، مما يعني أنها تحتوي على ثغرة أمنية واحدة على الأقل يمكن استغلالها.

إكتشاف البيانات

اكتشاف البيانات عن طريق التقاط ومراقبة ومسح حركة المرور عبر الشبكة. سوف يقوم اكتشاف الرزم بمراقبة حركة المرور ويمكن أن يغيرها أيضًا بطريقة ما لمصلحة الطرف المهاجم.

الشبكات اللاسلكية المزيفة

تعمل الشبكات اللاسلكية المزيفة كموفر خدمة لاسلكي شرعي لاعتراض المعلومات التي ينقلها المستخدمون.

الثغرات الأمنية

يمكن استخدام الثغرات الأمنية داخل أنظمة التشغيل للتحكم في الأجهزة المحمولة ، واعتمادًا على نظام التشغيل وبرمجياته ، يمكن تصحيح بعض الأجهزة المحمولة بسهولة. ومع ذلك ، قد يكون من الصعب تصحيح اجهزة اخرى ، مما قد يجعلهم عرضة للخطر.

التطبيقات غير النشطة

تشكل التطبيقات غير النشطة المثبتة على الأجهزة المحمولة والتي لديها وصول غير آمن إلى المعلومات الشخصية ومعلومات الشركة خطراً كبيراً على الأجهزة إذا لم يتم إلغاء تثبيتها بشكل صحيح.

بالإضافة إلى التهديدات المذكورة أعلاه ، تتعرض الأجهزة المحمولة أيضًا للهجمات المادية بسبب قابليتها للنقل.

ولكن لم نفقد كل شيء. فيما يلي بعض الخطوات العملية التي ستساعدك على تقليل تعرض جهازك المحمول للتهديدات الرقمية والمادية.

نصائح لأجهزة محمولة اكثر اماناً

استخدام كلمات مرور قوية والقياسات الحيوية

تعد كلمات المرور مهمة دائمًا ، ولكن الأمر المهم ايضاً ان تفكر في إمكانية تعرض الجهاز للسرقة، وحيازته من قبل شخص لديه إمكانية وصول ووقت غير محدود لتجربة تخمينات مختلفة.

قفل الشاشة

يجب تهيئة الشاشة بحيث تنتهي مهلتها بعد فترة قصيرة من عدم النشاط وتقفل بإستخدام كلمة مرور.

مسح البيانات عن بعد

تسمح لك العديد من البرامج ، مثل Find my iPhone أو Google Play Protect ، حتى Microsoft Exchange Server (إذا كان قد تم تكوين بريد إلكتروني لتبادل على جهاز الهاتف المحمول) بإرسال أمر إلى الجهاز المحمول يؤدي إلى مسح البيانات الموجودة على هذا الجهاز عن بُعد.

الأمن المادي

يجب تخزين الأجهزة المحمولة ، مثل الأجهزة اللوحية والهواتف المحمولة والهواتف الذكية ، بشكل صحيح في خزانة أو خزنة عندما لا تكون قيد الاستعمال.

استخدام اتصالات الشبكة الخاصة الافتراضية

فرض استخدام اتصالات الشبكة الخاصة الافتراضية (VPN) ببروتوكول قوي مثل IPSec بين الجهاز المحمول وخوادم المؤسسات ، خاصةً إذا كنت تتصل بشبكة لاسلكية مفتوحة غير آمنة.

تشفير الأجهزة

يجب تشفير البيانات على الجهاز لمنع الوصول إليها في شكل قابل للاستخدام دون استخدام كلمات المرور الصحيحة، إذا وقعت في الأيدي الخطأ .

تعطيل الميزات غير المستخدمة

كل ميزة لديها القدرة على أن تكون نقطة ضعف أخرى في نظام الهاتف المحمول ، لذلك فمن الممارسات الجيدة تعطيل أي ميزات لا تخدم غرضًا في مؤسستك.

تثبيت تطبيق مكافحة الفيروسات

يحمي برنامج مكافحة الفيروسات المتنقل الأجهزة من الأكواد الخبيثة (مثل xCodeGhost و iBackDoor) المضمّن في التطبيقات. فيما يلي قائمة سريعة بأكثر تطبيقات مكافحة الفيروسات المتنقلة شيوعًا:

- Kaspersky lab (AppStore, Google Play).

- McAfee (AppStore, Google Play).

- ESET (Google Play).

- AVAST (AppStore, Google Play).

تعطيل Wi-Fi و Bluetooth عند عدم الحاجة

قم بتعطيل شبكة Wi-Fi وإعداد الاكتشافات على اتصالات Bluetooth لمنع هجمات الـ bluejacking و bluesnarfing وتجنب الاتصال بشبكة لاسلكية مفتوحة غير آمنة.

تحديثات البرنامج

يجب تحديث نظام تشغيل الأجهزة المحمولة وتطبيقاته بشكل منتظم. كل شيء بدءًا من نظام تشغيل الأجهزة المحمولة وحتى الألعاب والتطبيقات المتنوعة هي بوابات محتملة للقراصنة لاختراق الجهاز المحمول. يضمن تحديث الأجهزة المحمولة والتطبيقات على أساس منتظم أفضل حماية ضد معظم تهديدات أمان الأجهزة المحمولة.

نصائح أمنية أخرى

إجراء عمليات تدقيق أمان الأجهزة المحمولة

مرة واحدة على الأقل في السنة ، يساعد إجراء التدقيق الأمني للأجهزة المحمولة الشركات على تحديث برامج الامتثال الخاصة بها وتأكيد فعاليتها وسيرها في الاتجاه الصحيح.

تعليم وتثقيف المستخدم

تنفيذ برنامج توعوي وتدريبي مستمر لأمن المعلومات، يثقف وينذر الموظفين حول تهديدات الأجهزة المحمولة وسياسات إدارة الأجهزة المحمولة .

كلمة أخيرة

يجب أن يكون أمان الجهاز المحمول مصدر قلق رئيسي، فقد تحدث هجمات جديدة كل يوم من خلال ثغرات أمنية جديدة. لذا يجب أن تكون دائمًا على دراية بأي شيء غير عادي يحدث على جهازك وتلاحظه.

نأمل أن تساعد النصائح المذكورة في هذه المقالة على تحسين أمان جهازك المحمول. إذا أعجبك هذا المقال ، يرجى الاشتراك في نشرتنا الإخبارية ومشاركتها مع أصدقائك.

تحقق أيضًا من كيفية رفع مستوى الوعي عند المستخدمين في استخدام الأجهزة المحمولة ومختلف مجال أمان المعلومات هنا.